Україна та низка інших країн 24 жовтня зазнали хакерської атаки на сайти різних, не пов'язаних між собою, установ. Згодом стало відомо про появу нового вірусу – Bad Rabbit. Тиждень вирішив зібрати все, що відомо про новий вірус, та дізнатися чим він відмінний від попереднього Petya.

Як розповсюджувався?

Різні ІТ-компанії світу повідомили, що вірус Bad Rabbit поширювався під виглядом фальшивих оновлень Adobe Flash. Тобто, жертви повинні були вручну завантажити та запустити шкідливе програмне забезпечення, тим самим заразивши свої комп'ютери.

При цьому вірус використовував підроблені сертифікати компанії Symantec, американського виробника програмного забезпечення. У компанії Acronis повідомили, що це дозволило вірусу залишитися непоміченим до активації.

Крім того, фахівці зазначають, що Bad Rabbit є модифікованою версію вірусу Petya. А саме – він шифрує вміст жорсткого диска, але використовує для цього принципово нові вразливості.

У IT-компанії Group-IB розповіли, що зараження відбувалося через спеціальний сайт, де користувачам пропонували оновити Flash-плеєр. Фахівці зазначили, що IP, який роздавав віруси, пов'язаний з п'ятьма ресурсами, на чиїх власників зареєстровані сайти, що продають підроблені медикаменти через спам. Також зловмисник поширювали вірус через кілька зламаних сайтів, які належать ЗМІ.

Як виглядає новий вірус та чого хотіли його творці?

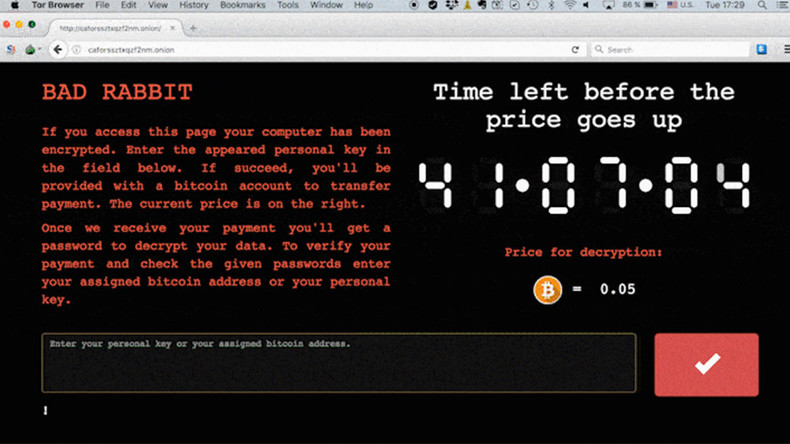

Вірус заражав комп’ютери через шифрування файлів, тому користувачі не мали до них доступу. Після чого, замість звичного робочого столу користувач бачив чорний екран, на якому червоними літерами було написано про шифрування всіх файлів комп'ютера.

Для їх розшифровки користувач повинен був перейти на спеціальний сайт в даркнеті (анонімна мережа, доступ до якої можливий лише через певне програмне забезпечення, налаштування чи авторизацію), де він отримував номер біткоін-гаманця, на який зловмисники вимагали перевести 0,05 біткоіна (понад 7,5 тис. грн), щоб дешифрувати файли.

Спільні риси Bad Rabbit і Petya

Спеціалісти ІТ-компаній повідомляють про схожість двох вірусів Bad Rabbit і Petya.

На думку фахівців, хакери не просто зашифрували файли, використовуючи DiskCryptor (вільне програмне забезпечення, призначене для шифрування логічних дисків), але й модифікували Master Boot Record (код і дані, необхідні для подальшого завантаження операційної системи).

Хоча повідомлення з вимогами зловмисників практично ідентично посланню від операторів NotPetya, думки експертів щодо зв'язку між Bad Rabbit і NotPetya – розходяться.

Так, аналітики компанії Intezer підрахували, що вихідний код збігається лише на 13%. Водночас, аналітики Group-IB зазначили, що Bad Rabbit є покращенною версією NotPetya з виправленими помилками в алгоритмі шифрування. За інформацією спеціалістів, збіги, що існують у коді – вказують на зв'язок атаки з використанням Bad Rabbit з попередньою атакою.

Версію Group-IB підтримують фахівці ESET і "Лабораторії Касперського", які допускають, що Bad Rabbit може бути прямим "спадкоємцем" Petya, проте уникають прямих і однозначних заяв з цього питання.

Слід відзначити, що на відміну від Petya, нова версія не знищує інформацію на жорстких дисках користувачів, а просто шифрує її.

Скільки країн зазнали атаки нового вірусу?

В Україні 24 жовтня з'явилася інформація про кібератаки на три установи – Міністерство інфраструктури України, Міжнародний аеропорт "Одеса" та Київський метрополітен.

Водночас, Росія повідомила про атаки хакерів на інформаційне агентство "Інтерфакс" та петербурзьку газету "Фонтанка". Також, за інформацією ЗМІ, вірус намагався заразити системи російських банків з першої двадцятки.

За даними аналітиків компанії ESET, за 24 жовтня атакам Bad Rabbit піддалися комп'ютери п’яти країн. А саме: 65% були в Росії, 12% – в Україні, у Болгарії – 10%, у Туреччини – 6% і в Японії – 4%. Крім того, повідомляється, що на інші країни припало лише 2,4%.

Нагадаємо, Служба безпеки України повідомила про блокування нових випадків ураження комп’ютерів вітчизняного сегменту мережі Інтернет шкідливим програмним забезпеченням. Згідно з повідомленням, працівники спецслужби встановили, що доставка вірусу відбувається з використанням фішингових листів електронної пошти зі зворотною адресою, яка асоціюється зі службою технічної підтримки компанії Майкрософт.